操作系统L20

Malicious code (Malware) 恶意代码

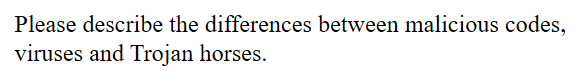

- 传统计算机病毒(viruses)的定义:一组可以破坏计算机功能或数据并自我复制的计算机指令或程序,这些指令或程序被编程为或插入到程序中。

- 计算机病毒的官方定义不包括新的恶意代码。

- 恶意代码的定义:旨在破坏硬件或软件、窃取用户信息或未经授权干扰用户的软件或代码。

分类

- 传统计算机病毒 viruses

- 感染操作系统引导加载程序

- 感染可执行文件

- 感染数据文件

- 其他恶意代码

- 特洛伊木马,蠕虫,流氓软件,后门,移动恶意代码…

Virus

- 病毒:一种特殊的程序,它可以通过将代码附加到另一个程序上而自我复制。一旦执行,病毒可以对受害者的计算机造成任何损害。

- 病毒=可以自我复制的程序

- 附加到另一个程序

- 损害赔偿

- 病毒作者的目的

- 迅速蔓延

- 难以察觉

- 难以删除

Worms

蠕虫:一种利用系统漏洞进行自我复制的恶意软件。无需附加到其他程序,它可以独立执行。

蠕虫会导致网络拥塞。

蠕虫由两个程序组成:

- 引导 the bootstrap

- 蠕虫本身 the worm proper

蠕虫首先隐藏其存在,然后试图将其引导传播到连接到主机的其他计算机。

Trojan Horses

通过名为特洛伊木马程序的特定程序控制受害者的计算机。

没有自我复制;没有自愿感染

通过隐藏在人们自愿下载的软件或网页中,闯入受害者的计算机。

一旦下载的特洛伊木马程序被执行,mal可以窃取受害者的文件,远程控制受害者的计算机

组成:

- 控制终端程序、特洛伊木马程序和特洛伊木马配置程序

特征:

- 隐身性:主要特征;无图标,不显示在软件管理器中等。

- 自动运行

- 欺诈:欺骗性的名字,常用的图标

- 自动恢复

- 自动打开特定端口

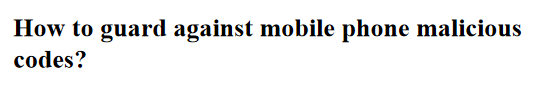

Mobile malicious code 移动恶意代码

新型病毒以手机为感染目标,以手机网络和计算机网络为平台,利用病毒信息攻击手机,造成异常。

How Viruses Work (I)

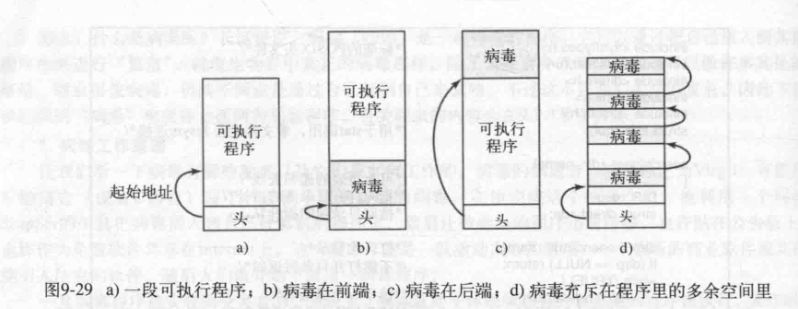

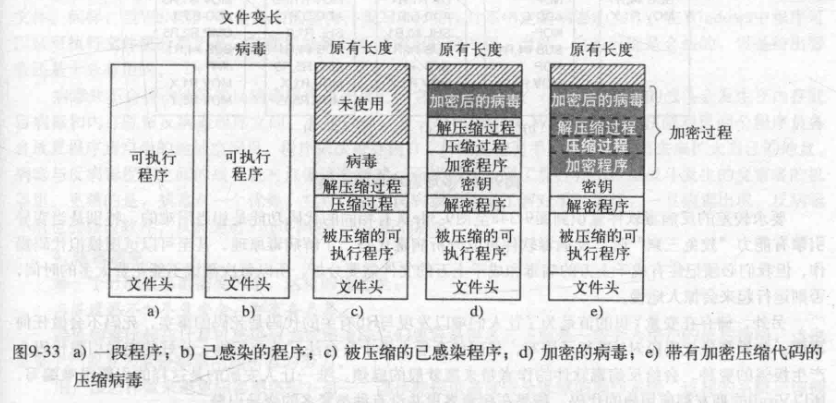

- 病毒通常用汇编语言编写,并使用一种称为“滴管”的工具插入程序

- 一旦安装在受害者的机器上,病毒就处于休眠状态,直到被感染的程序被执行。

- 一旦启动,它通常首先感染机器上的其他程序,然后执行其有效负载。

How to spread the viruses

- 将病毒放在经常进行复制操作的地方

- 复制后

- 感染硬盘上的程序

- 可能会在局域网上传播

- 作为电子邮件附件播放

- 使用电子邮件列表传播病毒

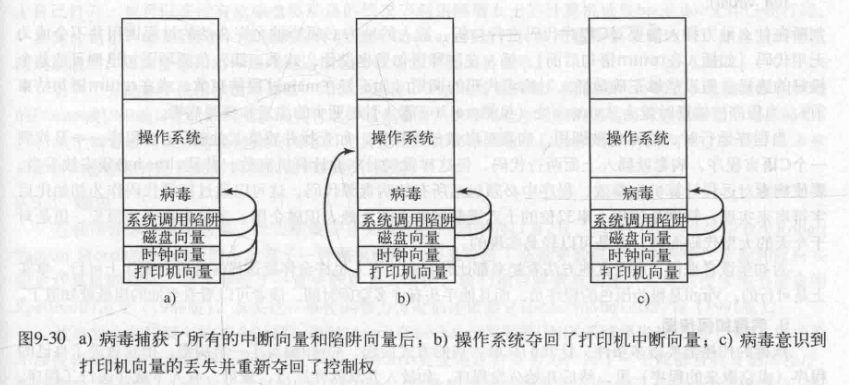

反病毒和抑制反病毒技术

- 完整性检查 integrity checking

- 行为检查 behavioral checking

- 病毒规避

- 提供高度安全性的操作系统

- 仅安装可靠制造商提供的软件

- 买一个好的防病毒软件包。

- 不要单击电子邮件的附件

- 对关键文件进行频繁备份

- 从病毒攻击中恢复

- 关闭计算机,在安全磁盘上重新启动计算机,然后运行防病毒软件

- 构建一个安全的操作系统是可能的,但并不实用

- 用户不愿意放弃原来的操作系统

- 用户希望拥有更多的功能,这意味着更复杂

- 可信系统:正式声明的安全要求并满足这些要求

- 可信计算基础:由执行所有安全规则所需的硬件和软件组成

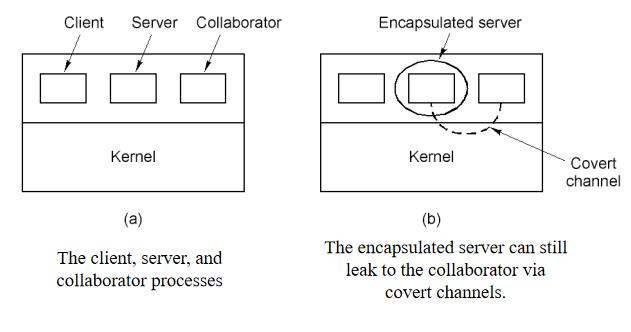

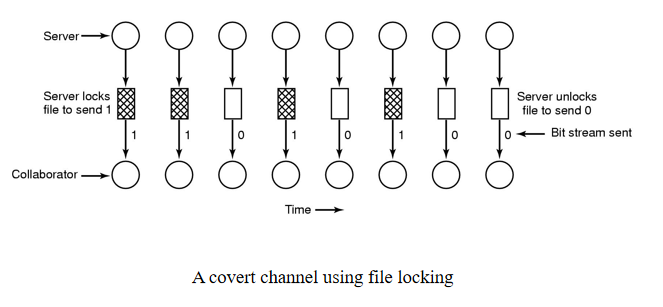

Covert Channels 隐蔽通道 隐写术

封装的服务器仍然可以通过隐蔽通道泄漏给协作者。

问题

Data integrity

System available

1.检查呼叫信息,不要接听异常号码的呼叫 2.小心地从网上下载文件 3.拒绝异常消息,尤其是带有链接的消息 4.在不必要时关闭无线和蓝牙 5.注意安全信息并采取预防措施

提高安全意识,使用保护工具并小心下载文件) 网络流量检测 更新软件并安装修补程序 备份重要文件

- Check calling information and do not answer calls from abnormal numbers

- Download files from the Internet carefully

- Reject abnormal messages, especially messages with links

- Turn off wireless and Bluetooth when unnecessary

- Pay attention to safety information and take precautions

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来自 Yeの博客!